แนวปฏิบัติสู่การบริหารจัดการเเพตช์อย่างมีประสิทธิภาพและปลอดภัย

ในโลกของเทคโนโลยีที่เปลี่ยนแปลงอย่างรวดเร็ว ระบบและอุปกรณ์ที่เราใช้งานอยู่ล้วนมีความเสี่ยงที่จะเกิดช่องโหว่ (vulnerability) ซึ่งถือเป็นปัญหาสำคัญที่หลายองค์กรต้องเผชิญ หากองค์กรสามารถป้องกันและจัดการความเสี่ยงเหล่านี้ได้อย่างมีประสิทธิภาพ รวมถึงสามารถแก้ไขปัญหาได้อย่างทันท่วงที ก็จะช่วยลดผลกระทบด้านความมั่นคงปลอดภัยสารสนเทศได้อย่างมีนัยสำคัญ

ปัจจุบันมีหลากหลายแนวทางในการลดความเสี่ยงจากช่องโหว่ ไม่ว่าจะเป็นการตั้งค่าระบบให้ปลอดภัยยิ่งขึ้น หรือการใช้ซอฟต์แวร์และอุปกรณ์ด้านความปลอดภัย การเลือกแนวทางที่เหมาะสมกับบริบทขององค์กรจึงเป็นหัวใจสำคัญที่ช่วยให้การบริหารจัดการแพตช์เป็นไปอย่างมืออาชีพและมีประสิทธิภาพ การแพตช์ด้านความปลอดภัย (security patch) ยังคงเป็นวิธีการที่ได้รับความนิยมมากที่สุด เนื่องจากเป็นวิธีแก้ไขปัญหาได้อย่างตรงจุด สามารถปิดช่องโหว่ได้อย่างรวดเร็ว ทำให้ยับยั้งและป้องกันภัยคุกคามที่อาจเกิดขึ้นได้ อย่างไรก็ตาม การจัดการและนำแพตช์มาใช้งานได้อย่างมีประสิทธิภาพไม่ใช่เรื่องง่ายเสมอไป

บ่อยครั้งที่องค์กรอาจเผชิญกับความท้าทายในการบริหารจัดการแพตช์ที่ซับซ้อน เพื่อให้สามารถปิดช่องโหว่ได้อย่างมีประสิทธิภาพ ซึ่งไม่ใช่แค่เพียงการระบุแพตช์ที่จำเป็นและวางแผนการติดตั้งเท่านั้น แต่ยังรวมไปถึงการติดตั้งและการตรวจสอบแพตช์ด้วย การดำเนินการตามกระบวนการเหล่านี้อย่างไม่เป็นระบบหรือล่าช้า อาจเปิดโอกาสให้ผู้ไม่ประสงค์ดีเข้ามาโจมตีระบบได้ ดังนั้น เพื่อให้การบริหารจัดการแพตช์เป็นไปอย่างมีระบบ ในบทความนี้จะพาคุณไปทำความเข้าใจเกี่ยวกับแนวทางปฏิบัติที่ดีในการบริหารจัดการแพตช์ โดยมุ่งเน้นไปที่กระบวนการหลักที่องค์กรควรคำนึงถึง และเน้นย้ำถึงการควบคุมที่ดีที่ควรนำมาปรับใช้ในแต่ละขั้นตอน เพื่อให้กระบวนการแพตช์มีความปลอดภัยและพร้อมรับมือกับความท้าทายที่เกิดขึ้นในโลกไซเบอร์ปัจจุบัน

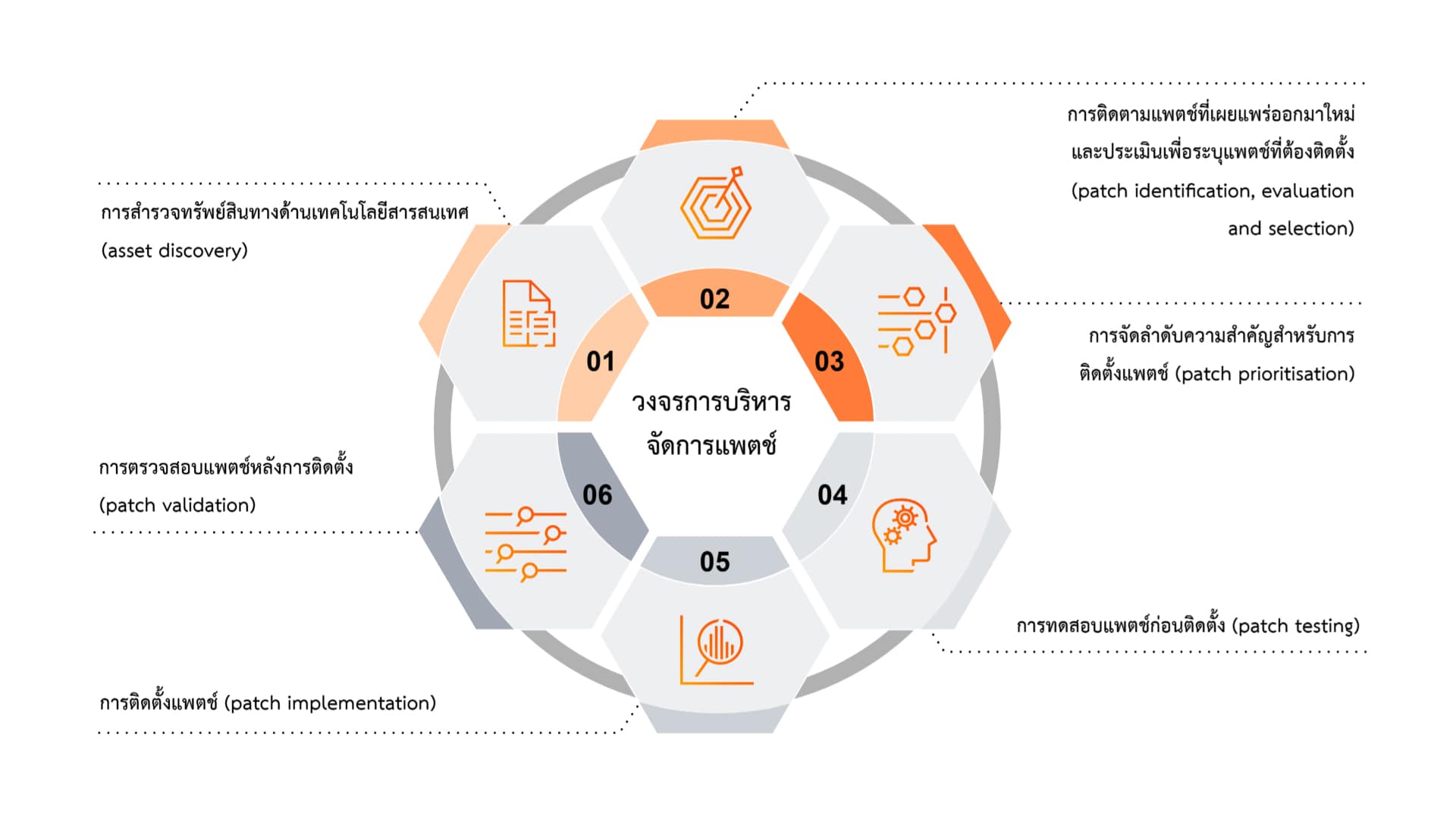

วงจรการบริหารจัดการแพตช์ ประกอบด้วยขั้นตอนสำคัญดังต่อไปนี้

ที่มา: PwC ประเทศไทย

การเตรียมความพร้อมก่อนการติดตั้งแพตช์

เพื่อให้การติดตั้งแพตช์เป็นไปอย่างราบรื่นและมั่นใจ การเตรียมความพร้อมที่ดีเป็นสิ่งจำเป็น เพื่อป้องกันปัญหาที่อาจเกิดขึ้นระหว่างกระบวนการติดตั้ง ขั้นตอนที่สำคัญมีดังนี้

ขั้นตอนที่ 1 การสำรวจทรัพย์สินทางด้านเทคโนโลยีสารสนเทศ

องค์กรจะสามารถบริหารจัดการแพตช์ได้อย่างมีประสิทธิภาพและครบถ้วนได้อย่างไร หากไม่ทราบว่าปัจจุบันมีอุปกรณ์หรือระบบใดบ้างที่ใช้งานอยู่ ดังนั้น จุดเริ่มต้นที่ดี คือ การทำความเข้าใจทรัพย์สินสารสนเทศในองค์กรของคุณ ไม่ว่าจะเป็นซอฟต์แวร์ ฮาร์ดแวร์ ระบบปฏิบัติการ และระบบงาน/แอปพลิเคชันต่าง ๆ โดยสามารถพิจารณาได้จากทะเบียนทรัพย์สินสารสนเทศขององค์กร ทั้งนี้ ทะเบียนทรัพย์สินสารสนเทศขององค์กรควรได้รับการปรับปรุงให้เป็นปัจจุบันอย่างสม่ำเสมอ เพื่อให้สามารถนำข้อมูลมาบริหารจัดการได้อย่างถูกต้องและครบถ้วน เมื่อจัดเตรียมรายการทรัพย์สินเรียบร้อยแล้ว จึงสามารถดำเนินการขั้นตอนถัดไปได้อย่างมั่นใจว่าอุปกรณ์หรือระบบทั้งหมดขององค์กร จะได้รับการดูแลอย่างเหมาะสม

ขั้นตอนที่ 2 การติดตามแพตช์ที่เผยแพร่ออกมาใหม่ และประเมินเพื่อระบุแพตช์ที่ต้องติดตั้ง

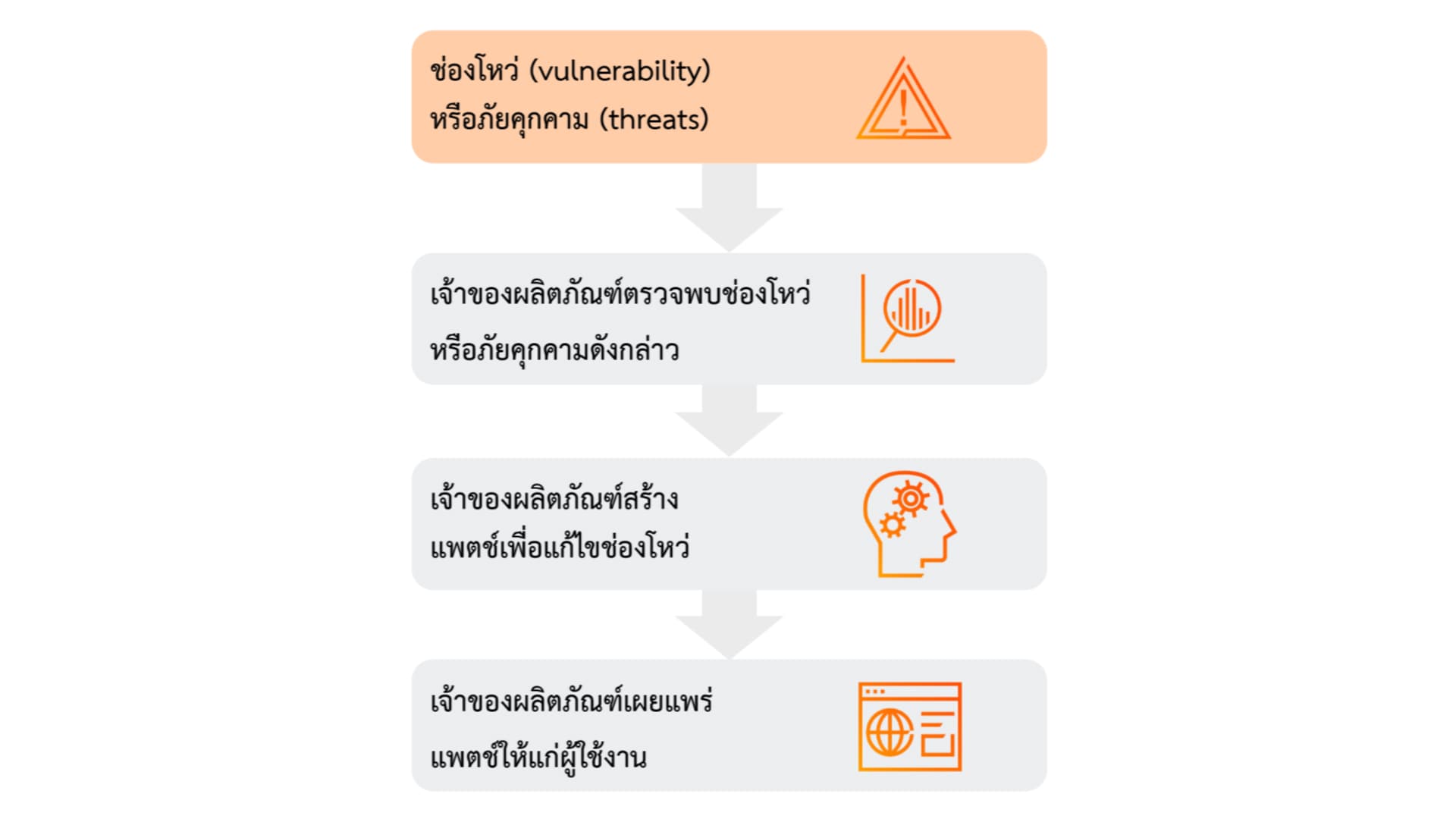

หลังจากทราบแล้วว่ารายการทรัพย์สินใดบ้างที่ควรได้รับการดูแล ขั้นตอนสำคัญต่อไป คือ การติดตามและประเมินแพตช์ที่ออกใหม่โดยทั่วไปแล้ว เจ้าของผลิตภัณฑ์จะเป็นผู้ออกแพตช์เพื่อแก้ไขปัญหาที่พบ ดังนั้น องค์กรสามารถตรวจสอบแพตช์ได้จากเว็บไซต์ของเจ้าของผลิตภัณฑ์ เช่น ระบบปฏิบัติการ Windows สามารถดูได้จากเว็บไซต์ Microsoft Update Catalog เป็นต้น เพื่อดูประกาศเกี่ยวกับการอัปเดตหรือการแก้ไขเวอร์ชันที่ใช้งานอยู่ นอกจากนี้ คุณยังสามารถติดตามช่องโหว่ที่เกี่ยวข้องได้จากเว็บไซต์ที่เชื่อถือได้ เช่น cvedetails.com หรือ nvd.nist.gov เป็นต้น หลังจากรวบรวมแพตช์ทั้งหมดที่เกี่ยวข้องกับเวอร์ชันและแพลตฟอร์มที่องค์กรใช้งานแล้ว ขั้นตอนต่อไป คือ การประเมินว่าแพตช์ใดบ้างที่จำเป็นต้องติดตั้ง ซึ่งสามารถใช้กระบวนการบริหารจัดการความเสี่ยง (risk management) เพื่อประเมินผลกระทบและโอกาสที่อาจเกิดขึ้นหากไม่ได้มีการติดตั้งแพตช์ ผลการประเมินนี้จะช่วยให้คุณสามารถสรุปได้ว่าแพตช์ใดบ้างที่จำเป็นและควรติดตั้ง

เส้นทางของแพตช์จากช่องโหว่สู่การอัปเดต

ที่มา: PwC ประเทศไทย

อย่างไรก็ตาม แม้ว่าคุณจะมีการติดตามแพตช์และช่องโหว่ที่เกี่ยวข้องกับอุปกรณ์และระบบที่ใช้งานอยู่อย่างสม่ำเสมอ และพบว่ายังไม่มีการประกาศแพตช์ที่เกิดขึ้นใหม่ หรือการอัปเดตเวอร์ชันจากเจ้าของผลิตภัณฑ์ หรือไม่พบช่องโหว่ใหม่ ๆ บนเว็บไซต์ที่ประกาศหมายเลขช่องโหว่ที่น่าเชื่อถือ นั่นไม่ได้หมายความว่า อุปกรณ์หรือระบบของคุณจะปลอดภัยจากความเสี่ยงโดยสิ้นเชิง องค์กรยังคงมีโอกาสที่อาจถูกโจมตีด้วยวิธี zero-day vulnerability ดังนั้น การเฝ้าระวังและประเมินความเสี่ยงอย่างสม่ำเสมอ จึงเป็นสิ่งสำคัญในการป้องกันภัยคุกคามที่อาจเกิดขึ้นในอนาคต

Zero-day vulnerability คืออะไร?

Zero-day vulnerability เป็นหนึ่งในภัยคุกคามทางไซเบอร์ที่ร้ายแรงที่สุด เนื่องจากเป็นช่องโหว่ที่ยังไม่ถูกค้นพบและไม่ได้รับการแก้ไข ผู้ไม่ประสงค์ดีจึงอาศัยช่องโหว่ดังกล่าวในการโจมตี ซึ่งอาจก่อให้เกิดความเสียหายอย่างร้ายแรงต่อผู้ที่ไม่มีกระบวนการป้องกัน หรือมีการป้องกันที่ไม่เพียงพอ เช่น ข้อมูลสูญหายหรือถูกดัดแปลง ระบบล่ม หรือการเข้าถึงระบบโดยไม่ได้รับอนุญาต เป็นต้น ดังนั้น เพื่อเป็นการป้องกันเบื้องต้น องค์กรจึงสามารถพิจารณาใช้เครื่องมือติดตามเพื่อเฝ้าระวังภัยคุกคามที่อาจเกิดขึ้น การกำกับดูแลด้านการรักษาความปลอดภัยที่เคร่งครัดขึ้น การยกระดับของการรักษาความปลอดภัยและการป้องกันภัยคุกคามทางไซเบอร์ การสำรองข้อมูลอย่างสม่ำเสมอ รวมถึงการวางแผนรับมือกับเหตุการณ์ที่ไม่คาดคิดเพื่อให้มั่นใจถึงความพร้อมในการกู้คืนระบบและข้อมูล การป้องกันเบื้องต้นที่ดีดังที่กล่าวมาข้างต้น จะช่วยให้องค์กรมีความมั่นใจ แม้ต้องเผชิญกับภัยคุกคามที่ไม่คาดคิดมาก่อน

ขั้นตอนการโจมตีแบบ zero-day vulnerability

ที่มา: PwC ประเทศไทย

ขั้นตอนที่ 3 การจัดลำดับความสำคัญสำหรับการติดตั้งแพตช์

ในการบริหารจัดการแพตช์ ไม่ใช่ทุกแพตช์ที่จำเป็นต้องได้รับการติดตั้งทันที ซึ่งอาจเกิดจากข้อจำกัดด้านบุคลากรและเวลา จึงจำเป็นต้องมีการจัดลำดับความสำคัญ โดยพิจารณาจากปัจจัยต่าง ๆ เช่น ระดับความรุนแรงของช่องโหว่ หรือระดับความเสี่ยงที่องค์กรประเมิน สภาพแวดล้อมของระบบเองก็เป็นปัจจัยสำคัญเช่นกัน ตัวอย่างเช่น หากระบบอยู่ในสภาพแวดล้อมที่แยกจากเครือข่ายภายนอก ลำดับความสำคัญในการติดตั้งแพตช์ก็จะน้อยกว่าระบบที่ต้องเชื่อมต่อกับเครือข่ายภายนอกหรืออินเทอร์เน็ตตลอดเวลา (internet-facing) เนื่องจากมีความเสี่ยงต่อการถูกโจมตีจากภัยคุกคามภายนอกได้ง่ายกว่า

อย่างไรก็ตาม การจัดลำดับความสำคัญขึ้นอยู่กับเกณฑ์ที่องค์กรพิจารณาและเลือกใช้ โดยเกณฑ์เหล่านี้ควรมีการกำหนดไว้อย่างชัดเจน เพื่อใช้เป็นแนวทางในการวางแผนการติดตั้งแพตช์และบริหารจัดการทรัพยากรได้อย่างมีประสิทธิภาพ เพื่อให้มั่นใจว่าสามารถติดตั้งแพตช์ได้อย่างครบถ้วนและทันท่วงทีตามลำดับความสำคัญ รวมทั้งลดความเสี่ยงจากภัยคุกคามที่อาจเกิดจากการโจมตี และช่วยสร้างความเสถียรของระบบในระยะยาว

ตัวอย่างระยะเวลาในการติดตั้งตามระดับความรุนแรงของแพตช์

| ระดับความรุนแรงของแพตช์ | ระยะเวลาที่ควรติดตั้งแพตช์ให้แล้วเสร็จ |

| วิกฤต (critical) | ภายใน 15 วัน หลังจากวันที่ตรวจพบช่องโหว่ครั้งแรก |

| สูง (high) | ภายใน 30 วัน หลังจากวันที่ตรวจพบช่องโหว่ครั้งแรก |

ที่มา: CISA INSIGHTS CYBER: Remediate Vulnerabilities for Internet-Accessible Systems [1]

เมื่อพิจารณาถึงความสำคัญและความท้าทายในการบริหารจัดการแพตช์แล้ว การเตรียมความพร้อมก่อนการติดตั้งถือเป็นขั้นตอนที่จำเป็นและไม่อาจมองข้ามได้ การมีขั้นตอนและกระบวนการที่ละเอียดและรัดกุมตั้งแต่เริ่มต้นการสำรวจทรัพย์สินภายในองค์กร การระบุหรือประเมินแพตช์ และการจัดลำดับความสำคัญ จะช่วยลดปัญหาที่อาจเกิดขึ้นได้ ดังนั้น ไม่ว่าคุณจะทำงานในองค์กรขนาดเล็กหรือขนาดใหญ่ คุณสามารถเปลี่ยนความท้าทายให้เป็นความสำเร็จได้ โดยการนำแนวทางปฏิบัติที่กล่าวถึงในบทความนี้ไปปรับใช้ เพื่อให้องค์กรของคุณมีความปลอดภัยมากขึ้นและพร้อมรับมือกับภัยคุกคามต่าง ๆ ได้อย่างมีประสิทธิภาพมากยิ่งขึ้น

โปรดติดตามบทความต่อไปของเรา ซึ่งจะกล่าวถึงปัญหาหรือประเด็นที่องค์กรต่าง ๆ มักจะเผชิญและวิธีที่องค์กรสามารถนำไปใช้เพี่อให้มีการควบคุมที่ดีสำหรับขั้นตอนที่ 4 ถึง 6 ได้แก่ การทดสอบก่อนการติดตั้งแพตซ์ การติดตั้งแพตช์ รวมถึงการตรวจสอบหลังการติดตั้งแพตช์

Contact us

Marketing and Communications

Bangkok, PwC Thailand

Tel: +66 (0) 2844 1000, Ext. 4713-15, 18, 22-24, 26, 28 and 29