Disrupción Digital

Simplificando la Seguridad Informática

¿Nuestras instituciones se han vuelto demasiado complejas para asegurarlas?

En una reciente reunión de la Junta Directiva, el CIO de una importante corporación global, encabezó una exhaustiva discusión sobre las herramientas y prácticas necesarias para fortalecer los datos y los sistemas de la empresa contra violaciones. La Junta alentó al incremento de la inversión y vigilancia, y luego abordó el siguiente tema de la agenda, una presentación del comité financiero que condujo a una votación de la Junta sobre la adquisición de acciones para consolidar la propiedad de una empresa en la cual la compañía tenía participación minoritaria. Para sorpresa del CIO, quien se encontraba aún en la sala, no hubo discusión sobre seguridad informática, aunque la adquirida operaba en una región en donde las violaciones cibernéticas y la piratería criminal eran endémicas. Afortunadamente, la presencia fortuita del CIO permitió una discusión adecuada del impacto de la decisión en el perfil de riesgo cibernético de la empresa, y un cambio en el enfoque de adquisición con el objetivo de incorporar más plenamente a la empresa adquirida a la infraestructura operativa y de TI de la empresa.

La Junta no había conectado los puntos entre los dos temas de la agenda, ya que tanto su opinión como la del CEO sobre la seguridad informática se enfocaba en los paneles de control de riesgos y vigilancia más que en implicaciones de seguridad de las decisiones de negocios. Es un tema en el que hemos visto variaciones durante años. En pocas palabras, muchas Juntas Directivas y CEOs consideran la seguridad informática como un conjunto de iniciativas técnicas y edictos que son del dominio del CIO, CSO y otros profesionales técnicos. Al hacer esto, pasan por alto los riesgos de complejidad corporativa – y el poder de la simplicidad – cuando se trata de riesgo cibernético. Propondríamos, de hecho, que los líderes que se toman en serio la ciberseguridad deben traducir la simplicidad y la reducción de la complejidad en prioridades comerciales en el diálogo estratégico de la Junta, CEO y el resto de los gerentes de nivel ejecutivo.

Preguntas como las siguientes pueden ayudar a catalizar esta conversación:

- ¿De qué manera afecta la contabilización del riesgo cibernético el atractivo de nuestro modelo de negocio, y sugiere esto la necesidad de una agenda de “simplificación”?

- ¿Qué tan transparentes son los riesgos cibernéticos y las compensaciones asociadas con nuestras sociedades externas, y cuáles serían los pros y los contras de simplificar nuestro ecosistema para hacerlos más manejables?

- ¿Cuán riesgosos son nuestros procesos heredados habilitados por TI y cómo debemos priorizar las inversiones para asegurarlas, simplificarlas y transformarlas para lograr una ventaja competitiva?

Los equipos de liderazgo que tratan con preguntas como estas y adoptan la simplicidad aumentan sus probabilidades de hacer que toda la empresa sea asegurable.

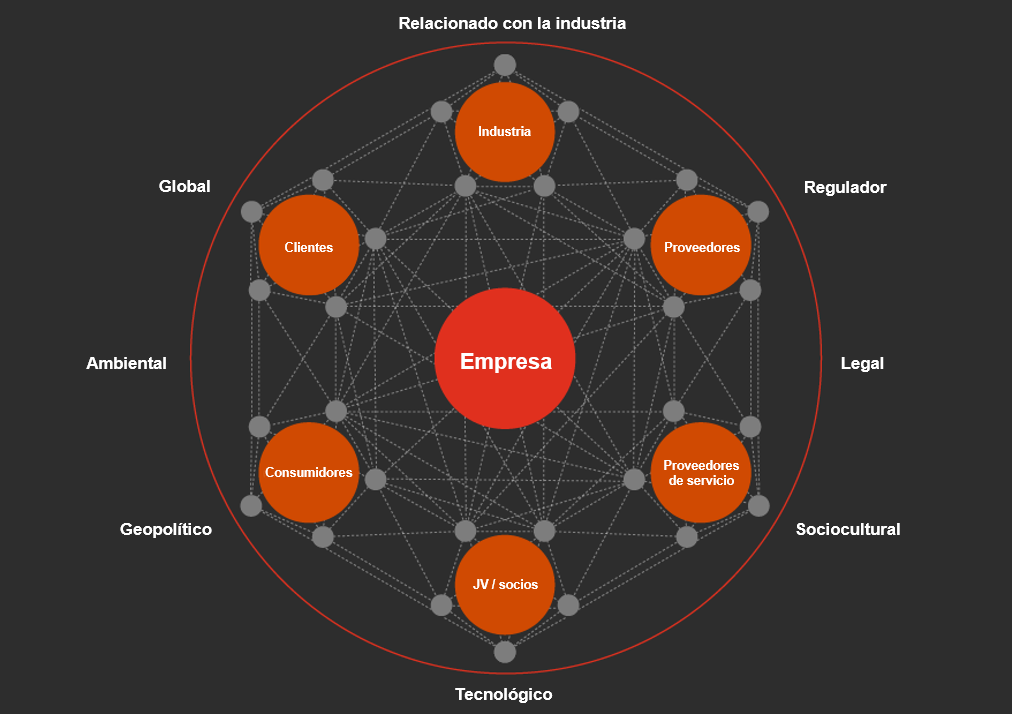

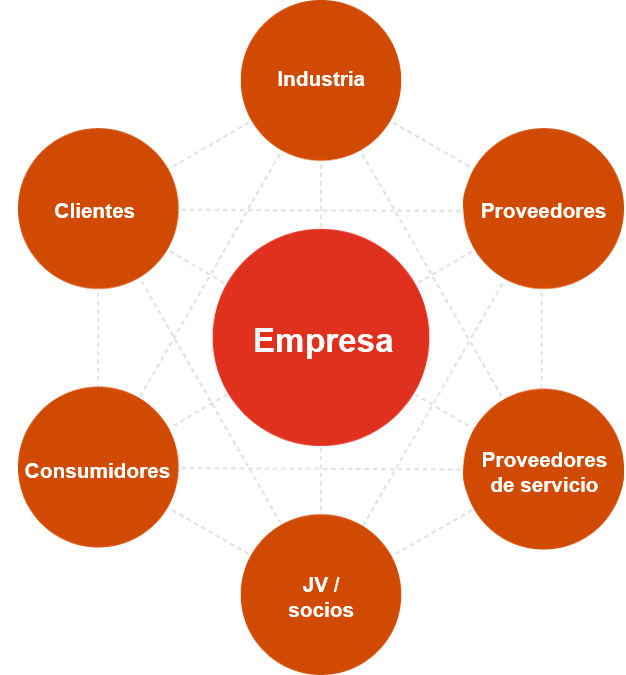

En el hiperconectado mundo de hoy, las compañías deben considerar múltiples áreas de riesgo cibernético a través de su ecosistema.

Una red de interconexión digital

Complejidad en aumento

Hace tan solo alrededor de una década atrás, los sistemas, huellas y operaciones técnicas de muchas grandes compañías se habían vuelto extremadamente costosas y complejas. La vertiginosa digitalización en la era de los teléfonos inteligentes ha exacerbado el tema, ya que las compañías han creado, cada vez más, ecosistemas con una variedad de nuevos socios para expandir su alcance y captar un crecimiento nuevo y rentable. Van desde relaciones de cadena de suministro de bienes y servicios (incluyendo servicios de TI) hasta sociedades para distribución de datos, mercadeo e innovación. Aún más recientemente, los retos comerciales de la pandemia de COVID-19 han provocado una más rápida adopción de soluciones digitales que dependen de datos, redes digitales y dispositivos que son operados por compañías fuera de las fronteras de la organización.

La arquitectura tecnológica de muchas organizaciones, frecuentemente conformada por capas de sistemas tradicionales con múltiples limitaciones en cuanto a su flexibilidad, representa una dimensión de complejidad en constante expansión. (En contraste, muchas compañías “nativas digitales” de época más reciente tienen la ventaja de la simplicidad. Estas compañías se construyen digitales desde sus cimientos, utilizando generaciones de TI más recientes, estándares y técnicas cuyo propósito es crear una mayor interoperabilidad entre los sistemas). Las estructuras tradicionales están frecuentemente plagadas de vulnerabilidades que pueden ser explotadas por los atacantes, cuya capacidad para infiltrar extensos sistemas ha incrementado. Las presiones de estas estructuras tradicionales se han intensificado a medida que las compañías han presionado a su TI actual para que se mantenga al día con los nativos digitales. Las fusiones frecuentemente multiplican los riesgos al conectar redes de sistemas ya complejas, lo que los hace exponencialmente más complejos.

Como resultado, la complejidad ha aumentado los riesgos cibernéticos y los costos a niveles peligrosos. La cantidad de ataques cibernéticos a nivel mundial ha incrementado e incluyen ataques potencialmente devastadores de ransomware y actividad de la nación estado destinada a las agencias gubernamentales, sistemas de defensa y de alta tecnología mediante, por ejemplo, la violación de software de administración de redes de TI y otros suplidores. Cada uno de estos incidentes expone a miles de usuarios (tanto en compañías como en agencias gubernamentales) al riesgo, y pueden pasar meses sin ser descubiertos.

Pensando en las compensaciones

A medida que los líderes senior revisan sus estrategias de crecimiento a raíz de la pandemia, es un buen momento para evaluar dónde se encuentran en el espectro del riesgo cibernético y qué tan importantes se han vuelto los costos de la complejidad. Aunque estos variarán según las unidades de negocio, las industrias y las geografías, los líderes necesitan buenos modelos mentales para autoevaluar la complejidad de los acuerdos comerciales, las operaciones y la TI.

Un marco conceptual para pensar sobre la complejidad y el espectro del riesgo cibernético es el Teorema de Coase, formulado por el premio Nobel Ronald Coase. Postuló que las empresas deben utilizar contratistas externos para suministrar bienes y servicios hasta que los costos de transacción o complejidad asociados con esos arreglos excedan los costos de coordinación de hacer el trabajo internamente. Una dinámica similar puede estar en juego en la evaluación del riesgo cibernético. El riesgo cibernético (ya sea generado a través de una relación con el proveedor, una relación con el cliente o acuerdos internos) es una especie de costo "externo", uno que ha aumentado a medida que los atacantes cibernéticos mejoran y se vuelven más generalizados. Al mismo tiempo, los costos de "transacción" dentro de la empresa para establecer múltiples nodos de asociaciones (donde los riesgos están ocultos) han disminuido, gracias a la ubicuidad y el menor costo de las interacciones digitales. El resultado: un nuevo entorno en el que los costes de las fallas han aumentado notablemente mientras que los costes de crear complejidad se han reducido.

Abordar la complejidad en tres áreas

Los líderes que buscan conseguir un mayor balance pueden empezar con algunos principios básicos. Uno es asegurarse de que los movimientos estratégicos no aumenten el riesgo de complejidad y compliquen más la situación actual. Otro es entender que la simplificación de la TI de la compañía puede que necesite más que un pequeño recableado de los sistemas, y en su lugar puede requerir modificaciones más fundamentales, y muchas veces a más largo plazo, a sus estructuras de TI para adaptarlas para el crecimiento. En nuestra experiencia, los retos y oportunidades caen en tres áreas.

1. Modelos de negocios. Hemos visto que las compañías frecuentemente responden a violaciones de seguridad informática reconociendo su gravedad, pero las acciones que toman son demasiado específicas, y que son al final de cuentas, parches en un proceso que está roto. La nueva intensidad de las amenazas, sin embargo, frecuentemente requiere de replanteamientos a un nivel más alto: aceptar los problemas y riesgos pertenecientes a los modelos de negocios. En una compañía que conocemos (y su situación no es atípica), había altos niveles de autonomía en la mayoría de las cosas digitales. Líderes regionales y de unidades de negocios tenían libertad para escoger socios digitales, decidiendo sobre sistemas y redes para clientes, suplidores y más. Después de un pequeño ataque cibernético en una región, los líderes de TI intentaron proporcionarles a todas las áreas geográficas lineamientos y las mejores prácticas para reducir los riesgos, incluyendo reglas para seleccionar socios y suplidores. Encontraron, sin embargo, que las órdenes proporcionadas salían del ámbito de TI. El nuevo enfoque requería que el CEO modificara lo que era, en efecto, un elemento del modelo de negocio de la compañía: la libertad que se le dio a los ejecutivos de las unidades de negocio, que tenía una enorme implicación sobre la complejidad digital y la seguridad informática.

2. Socios externos. Más típicos son los desafíos que involucran ecosistemas y cadenas de suministro, cuya opaca complejidad ha superado los esfuerzos para administrarlos de manera segura. Cuando una nueva directora de operaciones se hizo cargo de la función en una organización minorista global, se alarmó al descubrir que los datos de los clientes estaban potencialmente en riesgo debido a lo que ella denominó "un arreglo caótico de proveedores". En un caso, su predecesor había contratado a seis proveedores diferentes para administrar los contactos de los clientes a medida que la combinación de clientes y líneas de productos de la empresa cambiaba con el tiempo y entraba en nuevos mercados. Dos de los proveedores tenían antecedentes de violaciones de datos, por lo que el director de operaciones consideró que era necesario tomar medidas. Con el aporte del CEO y la junta, redujo el número de proveedores a dos de los jugadores más capaces e innovadores de la industria, lo que permitió tanto la diversidad como la resiliencia que generaron confianza. La complejidad reducida permitió una mayor transparencia, lo que permitió a todas las partes comprender mejor sus roles individuales en la protección de sus cadenas de suministro de las interrupciones cibernéticas. Los líderes senior firmaron un sistema de respaldo para todos los datos de los clientes, así como nuevas barreras de seguridad para acceder a la información de los clientes. La directora de operaciones agregó puestos clave a su propio personal para vigilar más de cerca las prácticas de seguridad de los proveedores. En última instancia, el ecosistema de datos de clientes se volvió más seguro, con la empresa teniendo un manejo más firme por sí mismo y las responsabilidades de sus proveedores, una mejor demarcación de las responsabilidades individuales y nuevas tecnologías para un mayor monitoreo.

3. Sistemas internos. Los procesos y sistemas internos necesitarán una inspección detallada debido a la complejidad y riesgos que albergan. Un buen ejemplo: en muchas instituciones financieras, el sistema de pagos fue construido durante varios años con una combinación de aplicaciones tradicionales y recientes. Cortes que tumban la disponibilidad del sistema (en ocasiones dejando a los clientes sin poder completar transacciones por varios días) están muchas veces ligados a tecnología tradicional en los principales sistemas de pago. La verdad es que la causa no es necesariamente la naturaleza de la tecnología antigua en sí, sino los procesos anticuados que soportan. Tradicionalmente, estos procesos fueron estructurados para cerrar transacciones sobre un ciclo de pago de varios días. Ya que el negocio ha cambiado a una demanda por completar transacciones en tiempo real, se han tenido que ir incorporando soluciones cada vez más complejas a estos sistemas tradicionales, con tecnologías que incorporan pagos “instantáneos” en un proceso de varios días. Esta complejidad ha llevado a un incremento de las probabilidades tanto de fallos grandes como pequeños que se convierten en incidentes significativos. Reemplazar estos sistemas requiere de tomar duras decisiones de negocios, considerables inversiones y la voluntad de superar una actitud de que “si no está dañado, no lo arregles”. El incremento en el costo de la complejidad puede reequilibrar las balanzas. Aunque los beneficios de la simplificación son grandes y se extienden mucho más allá de la seguridad informática, no nos engañamos pensando que son fáciles de alcanzar. Reducir la complejidad mientras se establece un marco para la gobernanza y la responsabilidad conjunta exige acción deliberada, a corto y largo plazo. También exige la atención y energía de los CEOs y las Juntas Directivas que entienden su valor, y están listos para invertir en cambiar las mentalidades a través del equipo gerencial, sobre los beneficios de la simplicidad. Los líderes que están listos para saltar a la palestra y establecer las pautas, crearán un mejor modelo para una empresa asegurable.

Explore la serie

Prepare su negocio para lo que está por venir

Utilizando nuestros estudios, datos y expertos análisis, identificamos los temas que tienen un impacto inmediato en su negocio, y lo empoderamos para reinventar el futuro al examinar macrotendencias globales, explorando variaciones específicas del sector, y descubriendo las herramientas tecnológicas más recientes para impulsar el cambio.

Descubra más aquí

Dora Orizabal

Socia Líder Regional de Assurance, PwC Interaméricas

Ignacio Pérez Rubio

Socio Líder de Consultoría, PwC Interaméricas